تعزيز سلامة المستخدم من خلال ميزات أمان متقدمة

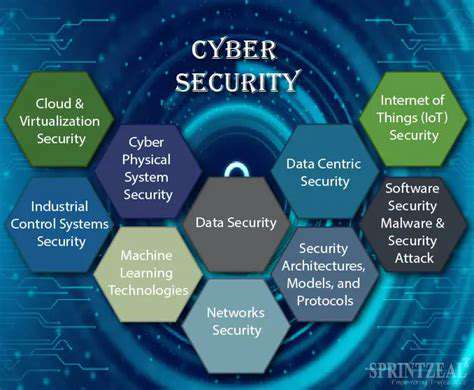

التقنيات الناشئة ودورها في الأمن

الذكاء الاصطناعي في أنظمة الأمن

يحدث الذكاء الاصطناعي (AI) ثورة في مجال الأمن من خلال تمكين الأنظمة من التعلم والتكيف مع مرور الوقت. مدفوعًا بالخوارزميات المتقدمة، يمكن للذكاء الاصطناعي تحليل كميات هائلة من البيانات لتحديد الأنماط واكتشاف الشذوذ. تتيح هذه القدرة لأنظمة الأمن الاستجابة بشكل استباقي للتهديدات المحتملة، مما يقلل بشكل كبير من أوقات الاستجابة ويعزز الفعالية العامة.

علاوة على ذلك، يمكن أن تعمل حلول الأمن المدفوعة بالذكاء الاصطناعي على أتمتة المهام الروتينية للأمن مثل مراقبة لقطات المراقبة وإدارة ضوابط الوصول. لا تعزز هذه الأتمتة الكفاءة فحسب، بل تتيح أيضًا للعاملين في الأمن التركيز على القضايا الأكثر تعقيدًا التي تتطلب حكمًا بشريًا. إن دمج الذكاء الاصطناعي في أطر الأمن يمثل قفزة كبيرة نحو إنشاء بيئات أمنية أكثر ذكاءً وتكيفًا.

أثر تقنية البلوكتشين على بروتوكولات الأمن

تكتسب تقنية البلوكتشين زخمًا كنهج واعد لتعزيز بروتوكولات الأمن عبر مختلف القطاعات. تضمن طبيعتها اللامركزية الحفاظ على سلامة البيانات، حيث أن أي محاولات لتلاعب تكون قابلة للاكتشاف بسهولة نظرًا للشفافية الموجودة في أنظمة البلوكتشين. من خلال استخدام تقنيات التشفير، يمكن للبلوكتشين تأمين معاملات البيانات الحساسة، مما يجعل من المستحيل تقريبًا على القراصنة تعديل المعلومات دون أن يتم اكتشافهم.

علاوة على ذلك، يمكن أن يسهل دفتر السجلات غير القابل للتغيير للبلوكتشين إدارة الهوية بشكل آمن، مما يضمن التحقق الملائم من الوصول إلى الأنظمة والبيانات وتسجيله. لا تعزز هذه القدرة تدابير الأمن فحسب، بل تغرس أيضًا الثقة بين المستخدمين، حيث يتم تقليل مخاطر الاحتيال والوصول غير المصرح به بشكل كبير. مع استفادة المنظمات بشكل متزايد من البلوكتشين، ستصبح قدرته على تقديم حلول آمنة وشفافة ضرورية في تعزيز سلامة المستخدمين.

أهمية تشفير البيانات المتزايدة

دور تشفير البيانات في حماية المعلومات الحساسة

أصبح تشفير البيانات حجر الزاوية في الجهود المبذولة لحماية المعلومات الحساسة من الوصول غير المصرح به. مع تزايد انتشار التهديدات السيبرانية وانتهاكات البيانات، تعترف المؤسسات بحاجة إلى تنفيذ تقنيات تشفير قوية لحماية أصولها من البيانات. من خلال تحويل البيانات النصية إلى بيانات مشفرة، يضمن التشفير أنه حتى إذا تم اعتراض البيانات، تظل غير قابلة للقراءة دون مفتاح فك التشفير المناسب.

علاوة على ذلك، فإن التشفير ليس ضروريًا فقط للبيانات الثابتة ولكن أيضًا للبيانات المتنقلة. مع الاعتماد المتزايد على خدمات السحابة والتطبيقات المحمولة، تعتبر الاتصالات المشفرة ضرورية للحفاظ على سرية وسلامة المعلومات التي يتم مشاركتها عبر الشبكات. بدون بروتوكولات تشفير مناسبة، يمكن أن تقع البيانات الحساسة بسهولة في الأيدي الخاطئة، مما يؤدي إلى عواقب قانونية ومالية خطيرة بالنسبة للمؤسسات.

أنواع تقنيات التشفير

هناك أنواع مختلفة من تقنيات التشفير المستخدمة اليوم، كل منها له ميزاته الفريدة وحالات استخدامه. على سبيل المثال، يستخدم التشفير المتماثل مفتاحًا واحدًا لكل من التشفير وفك التشفير، مما يجعله فعالًا في معالجة كميات كبيرة من البيانات. ومع ذلك، فإن العيب الرئيسي هو أنه إذا تم المساس بالمفتاح، فإن البيانات تكون في خطر. على العكس من ذلك، يستخدم التشفير غير المتماثل زوجًا من المفاتيح—مفتاح عام للتشفير ومفتاح خاص لفك التشفير—مما يوفر طبقة إضافية من الأمان.

بالإضافة إلى ذلك، تتبنى العديد من المؤسسات التشفير الشامل (E2EE) للتطبيقات التي تتطلب مستويات عالية من الأمان. يضمن E2EE أن البيانات مشفرة على جهاز المرسل ولا يتم فك تشفيرها إلا على جهاز المستلم، مما يمنع أي وسطاء من الوصول إلى البيانات غير المشفرة. تعتبر هذه المستوى من الحماية ضرورية بشكل خاص لمنصات الاتصال والمعاملات المالية، حيث تكون سرية المستخدم ذات أهمية قصوى.

الاتجاهات المستقبلية في تشفير البيانات

مع تطور التكنولوجيا، تتطور أيضًا الأساليب والتقنيات المستخدمة في تشفير البيانات. أحد الاتجاهات المهمة هو استخدام التشفير الكمي، الذي يستفيد من مبادئ الميكانيكا الكمية لإنشاء مفاتيح تشفير لا يمكن كسرها تقريبًا. هذه التكنولوجيا لديها القدرة على إحداث ثورة في أمن البيانات، خاصة في القطاعات التي تتعامل مع معلومات شديدة الحساسية.

اتجاه آخر هو دمج الذكاء الاصطناعي (AI) وتعلم الآلة (ML) لتعزيز أساليب التشفير بشكل أكبر. يمكن لـ AI و ML تحليل كميات هائلة من البيانات لتحديد الأنماط والثغرات المحتملة، مما يسمح للمؤسسات بتعديل استراتيجيات التشفير الخاصة بها بشكل استباقي للحماية من التهديدات الناشئة. هذه الطريقة الذكية لا تحسن فحسب من موثوقية التشفير، بل تبسط أيضًا عملية إدارة مفاتيح التشفير والبروتوكولات.

تثقيف المستخدمين والوعي

تثقيف المستخدمين: الخط الدفاعي الأول

يعد تثقيف المستخدمين حول التهديدات الأمنية المحتملة أمرًا ضروريًا لتعزيز سلامتهم عبر الإنترنت. كلما كان المستخدمون أكثر اطلاعًا على المخاطر، زادت قدرتهم على حماية أنفسهم. يمكن أن تساعد إجراءات بسيطة، مثل التعرف على محاولات الخداع أو استخدام كلمات مرور قوية، في تقليل المخاطر الأمنية بشكل كبير. يجب تقديم جلسات تدريبية منتظمة وموارد معلوماتية لجميع المستخدمين. يجب على المنظمات إعطاء الأولوية لإنشاء ثقافة الوعي بالأمن، حيث يشعر المستخدمون بالمسؤولية عن سلامتهم.

يمكن أن تساعد أساليب التعلم التفاعلية، مثل الاختبارات والمحاكاة، في جذب المستخدمين وتعزيز فهمهم للممارسات الأمنية. من خلال تقديم سيناريوهات واقعية، يمكن للمستخدمين ممارسة ردود أفعالهم تجاه التهديدات دون مواجهة عواقب حقيقية. علاوة على ذلك، يمكن أن تسلط التعليقات من هذه الأنشطة الضوء على مجالات التحسين، مما يضمن أن المستخدمين يتعلمون دائمًا. يجب أن يكون التعليم عملية مستمرة، وليس مجرد حدث لمرة واحدة. يمكن أن تساعد هذه العملية المستمرة من التعلم في الحفاظ على معرفة الأمان حديثة وذات صلة مع ظهور تهديدات جديدة.

دور الاتصال في سلامة المستخدمين

تعتبر قنوات الاتصال الفعالة بين المستخدمين وفرق الأمان ضرورية للإبلاغ عن الحوادث وطلب المشورة. يجب أن يشعر المستخدمون بالراحة عند التواصل عندما يواجهون أنشطة مشبوهة. يمكن أن empower المستخدمين من خلال التحديثات المنتظمة حول تدابير الأمان الجديدة والتهديدات المحتملة، مما يبقيهم يقظين. يجب على المنظمات استخدام النشرات الإخبارية والندوات والإنذارات لضمان بقاء المستخدمين على اطلاع بأحدث التحديثات الأمنية.

علاوة على ذلك، يمكن أن تساعد آليات التغذية الراجعة المستخدمين في التعبير عن مخاوفهم واقتراحاتهم بشأن ميزات الأمان. تخلق هذه الاتصالات في كلا الاتجاهين شراكة بين المستخدمين وفرق الأمان، مما يعزز المسؤولية المشتركة عن السلامة. يمكن أن يؤدي تشجيع المستخدمين على مشاركة تجاربهم أيضًا إلى تعزيز الوضع الأمني العام للمنظمة من خلال تحديد نقاط الضعف التي تحتاج إلى معالجة. في النهاية، من خلال إعطاء الأولوية للتواصل، يمكن للمنظمات تطوير بيئة أكثر أمانًا للجميع.

مستقبل الأمن السيبراني

أهمية الأمن السيبراني في عالم اليوم

في عالم رقمي متزايد، لم يكن لدور الأمن السيبراني أهمية أكبر من أي وقت مضى. كل يوم، يتعرض ملايين المستخدمين لمخاطر سيبرانية متنوعة يمكن أن تعرض معلوماتهم الشخصية للخطر. لقد جلبت التكنولوجيا الراحة، لكنها مهدت أيضًا الطريق أمام الجهات الخبيثة لاستغلال الثغرات. يجب على المؤسسات والأفراد اعتماد تدابير أمنية صارمة لحماية ممتلكاتهم الرقمية.

علاوة على ذلك، يمكن أن تكون الآثار المالية لخرق الأمن السيبراني مدمرة. يمكن أن تواجه الشركات التي تهمل أمنها عقوبات وفقدان ثقة العملاء وخسائر مالية كبيرة. لذلك، فإن الاستثمار في حلول أمن سيبراني قوية ليس مجرد خيار بل ضرورة للمؤسسات الحديثة.

تلعب التعليم أيضًا دورًا حيويًا في تعزيز الأمن السيبراني. العديد من الناس غير مدركين للمخاطر المرتبطة بأنشطتهم عبر الإنترنت، مما يجعلهم أهدافًا سهلة. يمكن أن يساهم تقديم برامج تدريبية وتوعوية في تمكين المستخدمين من التعرف على التهديدات والاستجابة لها بفعالية.

أخيرًا، مع استمرار تطور التكنولوجيا، تتطور أيضًا التهديدات السيبرانية. يجب على المؤسسات أن تظل متقدمة على الاتجاهات الناشئة وتكيف استراتيجياتها الأمنية وفقًا لذلك لحماية نفسها من الهجمات المتطورة.

الاتجاهات التي تشكل مستقبل الأمن السيبراني

سيتم تعريف مستقبل الأمن السيبراني من خلال صعود الذكاء الاصطناعي وتعلم الآلة. تعزز هذه التكنولوجيا الكشف عن التهديدات وأوقات الاستجابة، مما يسمح باتباع نهج استباقي في الأمن. يمكن لخوارزميات الذكاء الاصطناعي تحليل كميات هائلة من البيانات لتحديد الأنماط والشذوذ التي تشير إلى خرق محتمل.

اتجاه آخر مهم هو نمو حلول أمان السحابة. مع انتقال المزيد من الشركات إلى السحابة، أصبحت الحاجة إلى بيئات سحابية آمنة أمرًا أساسيًا. يجب على الشركات التأكد من حماية بياناتها الحساسة بشكل كافٍ لتجنب الاختراقات التي يمكن أن تحدث من خلال مزودي الطرف الثالث.

تكتسب نماذج الأمان التي تعتمد على الثقة الصفرية أيضًا زخمًا. يفترض هذا النموذج أن التهديدات قد توجد من خارج الشبكة وأيضًا من داخلها، مما يستدعي عملية تحقق صارمة لكل مستخدم وجهاز. من خلال تنفيذ بنية تحتية قائمة على الثقة الصفرية، يمكن للمؤسسات تقليل خطر الوصول غير المصرح به بشكل كبير.

أخيرًا، أصبحت اللوائح المتعلقة بالخصوصية أكثر صرامة، مما يؤثر على كيفية إدارة الشركات لعمليتها. لا يساعد الامتثال لهذه اللوائح فقط في تجنب الغرامات الكبيرة، بل يسهم أيضًا في بناء ثقة العملاء في ممارسات الأعمال. يجب على المؤسسات أن تبقى يقظة في فهمها والتكيف مع هذه التغيرات التنظيمية.

أفضل الممارسات لتعزيز تدابير الأمن

لتحسين الأمن السيبراني، يجب على المؤسسات البدء بإجراء تقييمات أمنية منتظمة. يعتبر فهم الثغرات الحالية أمرًا أساسياً لتنفيذ تدابير أمنية فعالة. يمكن أن تساعد معرفة الضعف في منع الاختراقات المحتملة قبل حدوثها.

ممارسة أساسية أخرى هي تنفيذ المصادقة متعددة العوامل (MFA). تضيف MFA طبقة إضافية من الأمان من خلال مطالبة المستخدمين بتقديم أشكال متعددة من التحقق قبل الوصول إلى المعلومات الحساسة. يقلل هذا بشكل كبير من خطر الوصول غير المصرح به.

يجب أيضًا إعطاء الأولوية لبرامج تدريب الموظفين وزيادة الوعي. يمكن أن تساعد ورش العمل والتحديثات المنتظمة في إبقاء الموظفين على اطلاع بأحدث التهديدات السيبرانية وأفضل الممارسات. يعتبر الموظفون المطلعون الخط الأول للدفاع ضد التهديدات السيبرانية.

أخيرًا، يجب على المؤسسات أن تنشئ خطة استجابة قوية للحوادث. يضمن وجود استراتيجية محددة جيدًا أن تتمكن الشركات من الاستجابة بسرعة وفعالية لأي خرق، مما يقلل من الأضرار ويعيد العمليات إلى طبيعتها بسرعة.